Waspada Malware Berkedok File PDF 2026: Modus Baru Penipuan Digital, Cara Kerja, dan Strategi Pencegahan Paling Efektif

Perkembangan kejahatan siber di Indonesia dan global memasuki fase yang semakin kompleks pada 2026. Salah satu modus yang kembali marak adalah malware berkedok file PDF. File yang seharusnya aman untuk membaca dokumen kini dimanfaatkan pelaku untuk menyusupkan kode berbahaya, mencuri data, bahkan mengambil alih perangkat korban.

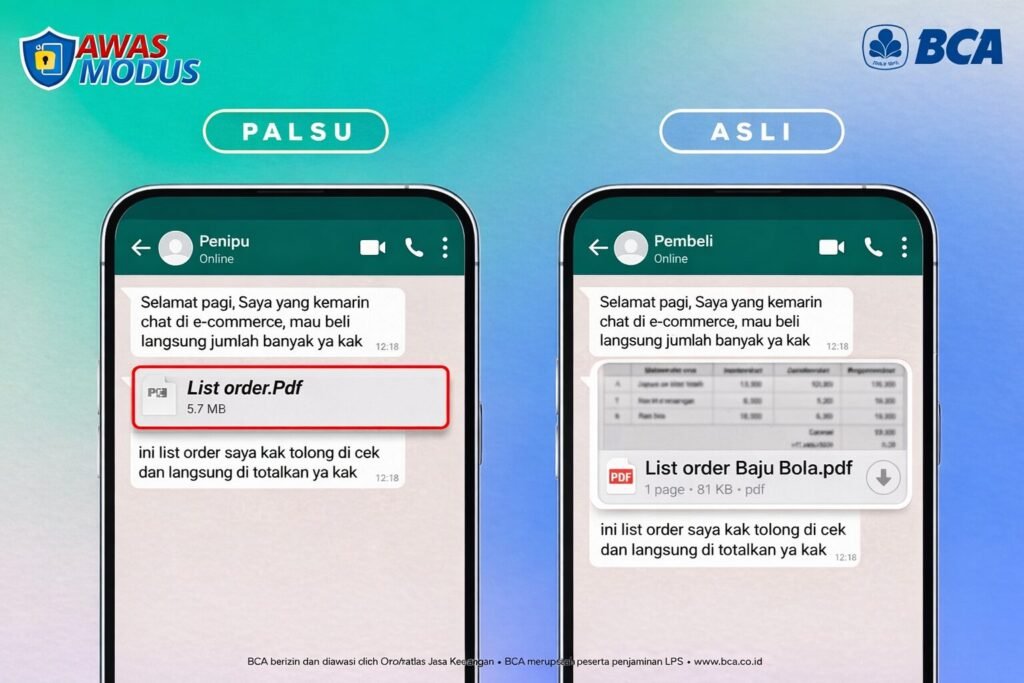

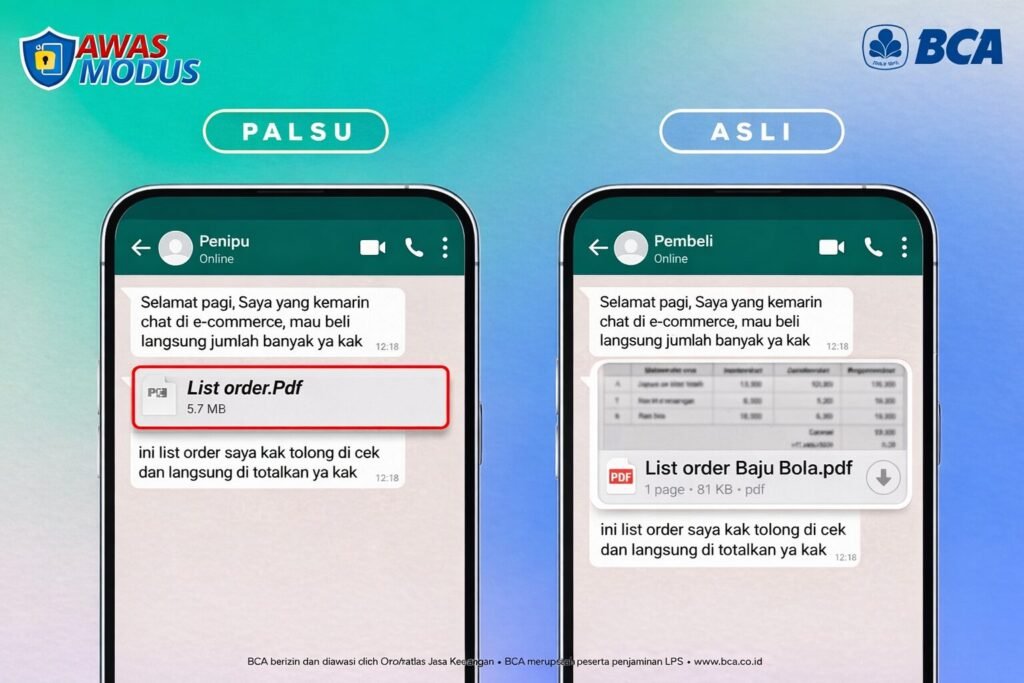

Fenomena ini bukan sekadar isu spekulatif. Sejumlah institusi perbankan, termasuk Bank Central Asia, pernah mengeluarkan peringatan resmi mengenai modus penipuan file PDF palsu yang sebenarnya merupakan file aplikasi tersembunyi (APK) atau file berbahaya lain. Media arus utama seperti Liputan6 juga sempat mengangkat isu ini sebagai bentuk edukasi publik.

Artikel ini akan membahas secara sistematis dan komprehensif:

- Apa itu malware berkedok PDF

- Bagaimana cara kerja serangannya

- Mengapa modus ini efektif

- Dampak teknis dan finansial

- Cara membedakan PDF asli dan PDF palsu

- Strategi pencegahan berbasis praktik keamanan siber modern 2026

Seluruh pembahasan disusun berbasis prinsip keamanan informasi, threat modeling, dan literasi digital yang relevan dengan kondisi terbaru.

1. Apa Itu Malware Berkedok File PDF?

Secara teknis, PDF (Portable Document Format) adalah format dokumen yang dikembangkan untuk mempertahankan tata letak dan kompatibilitas lintas sistem. Namun, struktur PDF memungkinkan:

- Embedded script (JavaScript)

- Embedded file

- Hyperlink eksternal

- Metadata manipulatif

- Exploit terhadap PDF reader yang belum di-patch

Penyerang memanfaatkan fitur tersebut untuk:

- Menyisipkan exploit code.

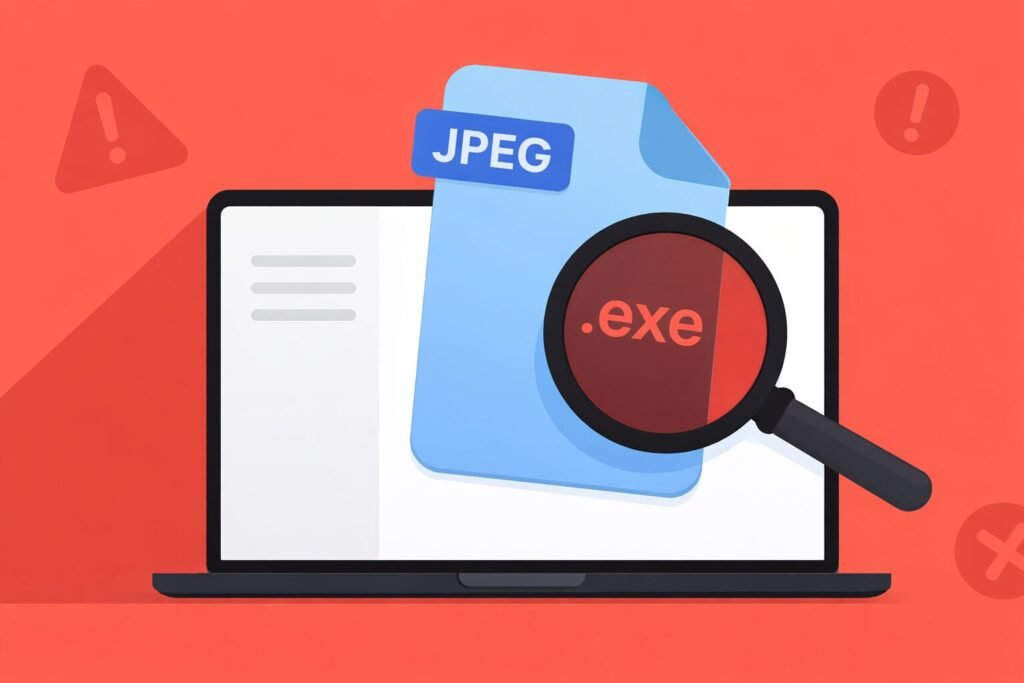

- Menyamar sebagai file PDF padahal sebenarnya file APK (Android Package).

- Menggunakan teknik double extension (contoh: dokumen.pdf.apk).

- Memanipulasi ikon agar terlihat seperti file PDF asli.

Modus ini sangat efektif karena PDF adalah format yang umum, dipercaya, dan sering dikirim melalui:

- Telegram

- SMS

- Media sosial

- Marketplace

2. Cara Kerja Serangan PDF Malware di 2026

Serangan modern tidak lagi sederhana. Berikut alur umum yang sering digunakan:

Tahap 1: Social Engineering

Korban menerima file dengan judul seperti:

- Surat Tagihan.pdf

- Bukti Transfer.pdf

- Undangan Digital.pdf

- Resi Pengiriman.pdf

Biasanya dikirim atas nama:

- Bank

- Marketplace

- Ekspedisi

- Instansi resmi

Tahap 2: Eksekusi

Jika file tersebut sebenarnya adalah APK tersembunyi:

- Sistem Android akan meminta instalasi aplikasi.

- Korban mengizinkan “Install from unknown source”.

- Malware terpasang.

Jika file berupa PDF dengan exploit:

- PDF reader lama akan menjalankan script berbahaya.

- Exploit memanfaatkan celah keamanan (CVE tertentu).

- Malware terunduh secara diam-diam.

Tahap 3: Persistence dan Data Exfiltration

Malware kemudian:

- Membuka port komunikasi outbound.

- Mengirim data ke server Command & Control (C2).

- Mengambil data seperti:

- SMS OTP

- Kontak

- Foto

- Data perbankan

- Credential aplikasi

Beberapa varian bahkan mampu melakukan overlay attack pada aplikasi mobile banking.

3. Ciri-Ciri File PDF Palsu yang Wajib Diwaspadai

1️⃣ Tidak Memiliki Preview Dokumen

File PDF asli umumnya memiliki preview atau metadata yang jelas. File palsu sering:

- Tidak memiliki jumlah halaman.

- Tidak menampilkan ukuran file normal.

- Ukurannya sangat besar atau justru sangat kecil secara tidak wajar.

2️⃣ Logo PDF Tidak Standar

Ikon PDF asli biasanya konsisten: putih dengan simbol merah khas Adobe. Jika:

- Ikon tampak generik

- Berbeda warna

- Terlihat seperti aplikasi

maka patut dicurigai.

3️⃣ Ekstensi Ganda

Contoh:

SuratTagihan.pdf.apk

Undangan.pdf.exe

Dokumen.pdf.scr

Di Android, seringkali sistem hanya menampilkan “SuratTagihan.pdf” padahal sebenarnya adalah APK.

4️⃣ Meminta Instalasi Aplikasi

File PDF asli TIDAK PERNAH meminta instalasi aplikasi tambahan.

Jika setelah membuka file muncul prompt instalasi → itu bukan PDF murni.

4. Mengapa Modus Ini Efektif?

Secara psikologis, modus ini memanfaatkan:

- Rasa urgensi (tagihan, denda, pengiriman paket).

- Otoritas (nama bank, institusi resmi).

- Kebiasaan pengguna membuka PDF tanpa curiga.

- Kurangnya pemahaman teknis masyarakat.

Secara teknis, banyak pengguna:

- Tidak memperbarui OS.

- Menggunakan PDF reader lama.

- Mengaktifkan “Unknown Source Installation”.

- Tidak menggunakan antivirus mobile.

Ini menciptakan attack surface yang luas.

5. Risiko Nyata Jika Terinfeksi

1. Pencurian Data Perbankan

Malware dapat membaca SMS OTP dan mengambil alih akun mobile banking.

2. Penyalahgunaan Identitas

Data KTP, selfie, dan kontak dapat digunakan untuk pinjaman online ilegal.

3. Penyadapan Aktivitas

Beberapa malware modern mampu:

- Merekam layar

- Mengakses kamera

- Mengaktifkan mikrofon

4. Kerugian Finansial

Korban bisa kehilangan dana dalam hitungan menit.

6. Strategi Pencegahan Paling Efektif 2026

✅ 1. Jangan Install APK dari Sumber Tidak Resmi

Gunakan hanya:

- Google Play Store

- Apple App Store

Nonaktifkan:

Install from Unknown Sources

✅ 2. Selalu Update Sistem Operasi

Patch keamanan menutup celah exploit.

Update meliputi:

- Android

- iOS

- Windows

- macOS

- Kernel Linux

✅ 3. Update PDF Reader Secara Berkala

Jika menggunakan:

- Adobe Acrobat Reader

- Foxit Reader

Pastikan selalu versi terbaru.

✅ 4. Gunakan Perangkat Terpisah untuk Eksperimen

Jika terpaksa membuka file mencurigakan:

- Gunakan device cadangan.

- Jangan login akun penting.

- Hindari koneksi WiFi utama.

✅ 5. Periksa Aktivitas Jaringan

Jika internet aktif tanpa aplikasi terbuka, kemungkinan ada proses background mencurigakan.

✅ 6. Lakukan Factory Reset Jika Terinfeksi

Langkah darurat:

- Backup data penting (foto saja, bukan aplikasi).

- Factory reset.

- Update sistem sebelum login ulang.

- Ganti semua password.

✅ 7. Aktifkan Autentikasi Dua Faktor (2FA)

Gunakan:

- Authenticator app

- Hardware token

- Jangan hanya mengandalkan SMS OTP

7. Apakah Semua PDF Berbahaya?

Tidak.

PDF adalah format aman selama:

- Dibuka dengan reader resmi.

- Sistem sudah di-patch.

- Tidak mengaktifkan script otomatis.

- Tidak mengunduh dari sumber tidak jelas.

Risiko muncul dari:

- Exploit zero-day

- File tersamar APK

- Kelalaian pengguna

8. Edukasi Digital: Kunci Pencegahan

Keamanan siber bukan hanya tanggung jawab bank atau pemerintah.

Setiap pengguna wajib:

- Memahami basic cyber hygiene.

- Tidak sembarang klik.

- Memverifikasi sumber.

- Melaporkan akun penipu.

Literasi digital menjadi benteng utama.

9. Checklist Aman Membuka File PDF (Panduan Praktis)

Sebelum membuka file:

✔ Cek pengirim

✔ Periksa ekstensi lengkap

✔ Lihat ukuran file

✔ Pastikan tidak meminta instalasi

✔ Scan dengan antivirus

✔ Pastikan sistem sudah update

Jika ragu → jangan buka.

10. Kesimpulan: Waspada Tanpa Paranoid

Malware berkedok PDF di 2026 bukan hoaks. Ini adalah evolusi teknik social engineering dan eksploitasi sistem yang nyata. Namun, dengan:

- Update rutin

- Disiplin keamanan digital

- Tidak install sembarangan

- Menggunakan aplikasi resmi

- Edukasi literasi digital

risiko dapat ditekan secara signifikan.

Prinsip utama keamanan siber tetap sama:

Prevention is cheaper than recovery.

Lebih baik mencegah daripada menanggung kerugian finansial dan kebocoran data.

Tetap kritis, tetap update, dan jadilah pengguna internet yang cerdas serta sadar risiko.